Czy wiesz, że aż 65% pracowników podejmuje ryzykowne działania na sprzęcie służbowym? Takie działania mogą bezpośrednio narażać Twoją organizację na liczne cyberzagrożenia m.in. phishing czy ransomware, których głównym celem jest przejęcie danych Twojej firmy.

Aby skutecznie przeciwdziałać stale rozwijającym się niebezpieczeństwom, firmy powinny wdrażać zaawansowane strategie oraz dobre praktyki ochrony danych w tym podejście Zero Trust. Co to oznacza w praktyce i jaką rolę w tym założeniu odgrywa menedżer haseł?

Czym jest strategia Zero Trust?

Strategia Zero Trust opiera się na prostym, ale fundamentalnym założeniu: „Nigdy nie ufaj, zawsze weryfikuj”. Oznacza to, że każda próba dostępu do zasobów – zarówno przez użytkowników, jak i urządzenia – musi być autoryzowana, niezależnie od tego, czy odbywa się wewnątrz, czy poza siecią firmową. W praktyce wymusza to:

- Stałą weryfikację: wymóg stałej autoryzacji, bez względu na wcześniejsze działania oraz uprawnienia użytkownika

- Minimalizację zaufania: użytkownicy powinni mieć dostęp wyłącznie do danych i systemów, które są im rzeczywiście niezbędne do pracy

- Dynamiczną kontrolę: działania są monitorowane w czasie rzeczywistym, pozwala to szybko reagować na nietypowe zachowania oraz anomalie

Dlaczego Zero Trust jest tak ważne?

Tradycyjne podejście do bezpieczeństwa, polegające na zabezpieczaniu sieci firmowej za pomocą firewall’a, jest już zwyczajnie niewystarczające. W dobie pracy zdalnej/hybrydowej i dynamicznie rozwijającym się cyberzagrożeniom, potrzebne są rozwiązania, które pozwolą ich unikać, a w razie ich wystąpienia znacznie ograniczą rozprzestrzenianie się niebezpieczeństw.

Niestety, ale pełne zaufanie do “wewnętrznych” użytkowników to przepis na katastrofę.

Zero Trust nie oznacza jednak, że pracownicy są traktowani z podejrzliwością – to strategia, która dostosowuje poziom dostępu do realnych potrzeb i eliminuje luki w ochronie danych.

Jak menedżer haseł wpisuje się w strategię Zero Trust?

Dzisiejsze menedżery haseł to coś więcej niż tylko narzędzia do przechowywania danych logowania – są one fundamentem efektywnego zarządzania dostępem i zapewnienia cyberodporności.

Ich funkcjonalności odpowiednio wpisują się w założenia Zero Trust, oferując organizacji:

Precyzyjne zarządzanie dostępem

Poprzez tworzenie grup dostępowych oraz współdzielenie za ich pomocą danych administratorzy mają możliwość przydzielić dostęp do konkretnych zasobów użytkownikom, którzy realnie ich potrzebują do pracy.

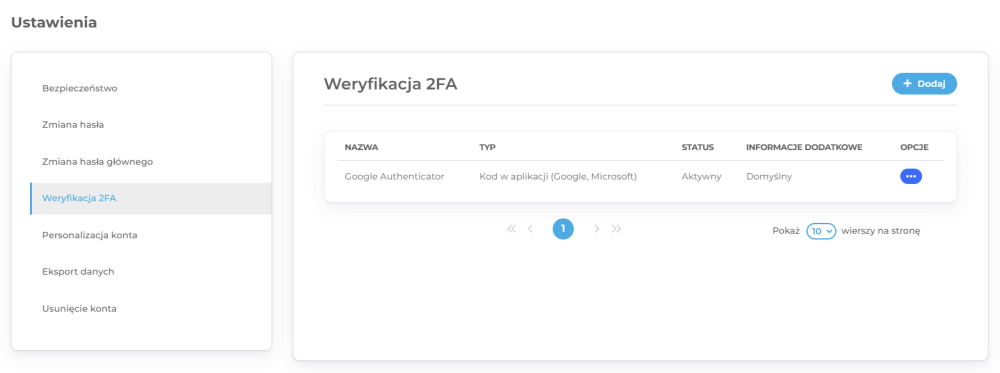

Wielopoziomowe uwierzytelnianie

Hasło to już za mało – w dzisiejszych realiach cyberzagrożeń konieczne jest stosowanie co najmniej dwupoziomowego uwierzytelniania (2FA), czyli:

- Coś, co wiesz – hasło

- Coś, co masz – np. Kod z aplikacji uwierzytelniającej

- Coś, czym jesteś – np. Biometria

Przejęcie samego hasła nie oznacza automatycznego dostępu do danych jest to forma dodatkowego zabezpieczenia, która powinna być absolutnym standardem.

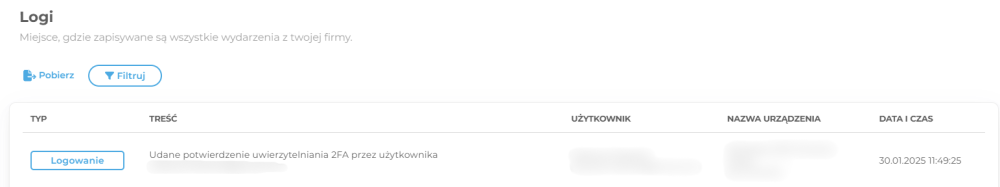

Monitorowanie aktywności

Zaimplementowane funkcje monitorowania i raportowania pozwalają zbierać logi systemowe, czyli zapisy jasno wskazujące kto i kiedy wykonał operację na zebranych danych uwierzytelniających. Takie dane pozwalają dokładnie dotrzeć do wszelkich naruszeń, które mogłyby narazić organizację na potencjalne niebezpieczeństwa.

Dodatkowo archiwizowane są również logowania do perc.pass dzięki czemu wszelkie nieautoryzowane próby dostępu od razu zwrócą naszą uwagę.

Korzystaj z menedżera haseł, który wspiera strategię Zero Trust

Dane firmowe w tym informacje poufne, dane klientów czy know-how są jednymi z najcenniejszych zasobów każdej organizacji. W dobie rosnących zagrożeń cybernetycznych wdrożenie strategii Zero Trust, wspieranej przez nowoczesne menedżery haseł, to nie luksus, a konieczność.

Nie ryzykuj – zadbaj o bezpieczeństwo swojej firmy. Inwestując w odpowiednie narzędzia i edukację pracowników, możesz znacząco zredukować ryzyko naruszeń, zwiększyć zgodność z regulacjami i zbudować solidne fundamenty cyberodporności.

Chcesz dowiedzieć się więcej na temat pierwszego polskiego menedżera haseł – perc.pass? Zapoznaj się z materiałem – Security Whitepaper lub skontaktuj się z nami.